AI 커뮤니티가 발칵 뒤집혔습니다!

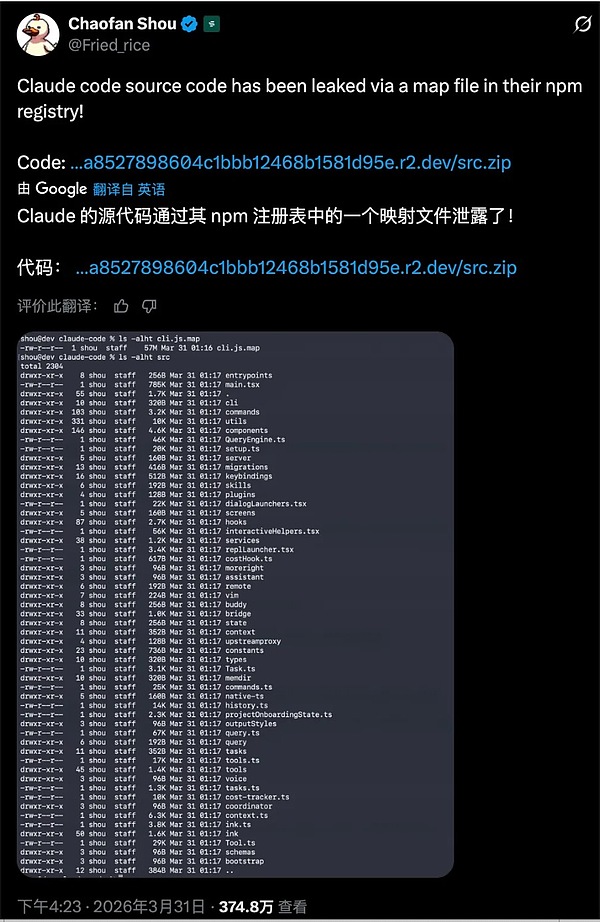

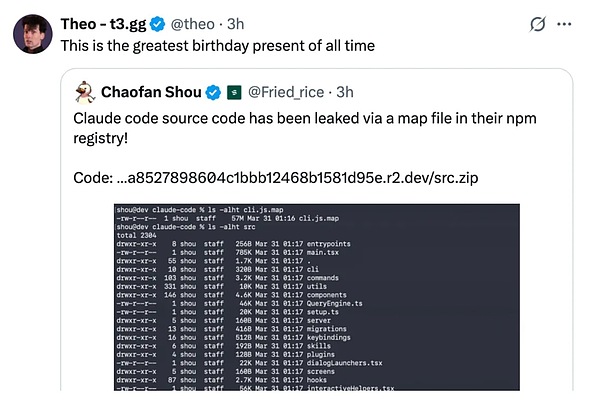

방금 전, Chaofan Shou라는 X 계정이 다음과 같은 게시물을 올렸습니다. 「Claude Code의 소스 코드가 npm 레지스트리의 매핑 파일을 통해 유출되었습니다!」

짧은 시간 만에 이 게시물은 수백만 건의 조회수를 기록했습니다. 수많은 네티즌들이 빠르게 반응하며 이 프로젝트를 마구 포크하고 소스 코드를 분석하기 시작했습니다.

링크: https://github.com/sanbuphy/claude-code-source-code

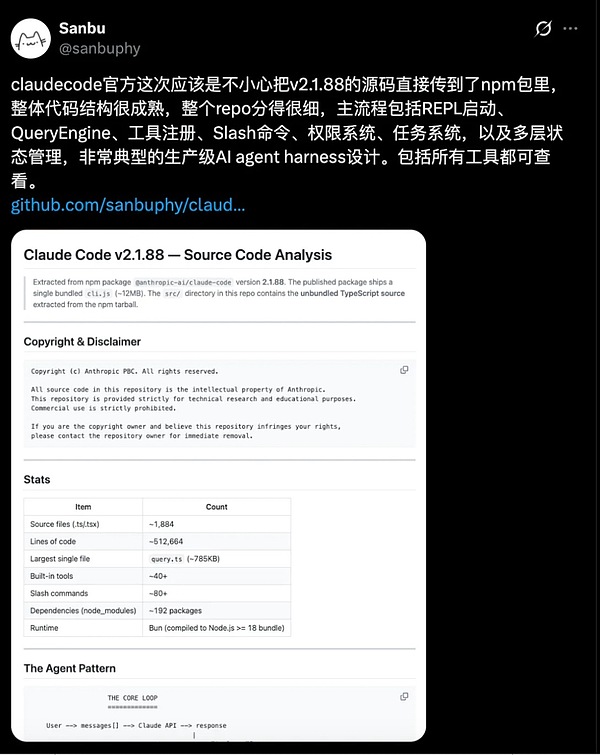

한 네티즌은 "이건 아마 Claude Code 측에서 실수로 v2.1.88 소스 코드를 npm 패키지에 직접 올린 것 같다. 전체 코드 구조가 매우 성숙해 보인다"라고 언급했다. 리포지토리 전체가 세분화되어 있으며, 주요 흐름은 REPL 시작, QueryEngine, 도구 등록, 슬래시 명령어, 권한 시스템, 태스크 시스템, 그리고 다중 계층 상태 관리를 포함하고 있어, 전형적인 프로덕션급 AI 에이전트 하네스 설계입니다. 모든 도구를 확인할 수 있습니다."

링크: https://x.com/sanbuphy/status/2038912992457408838

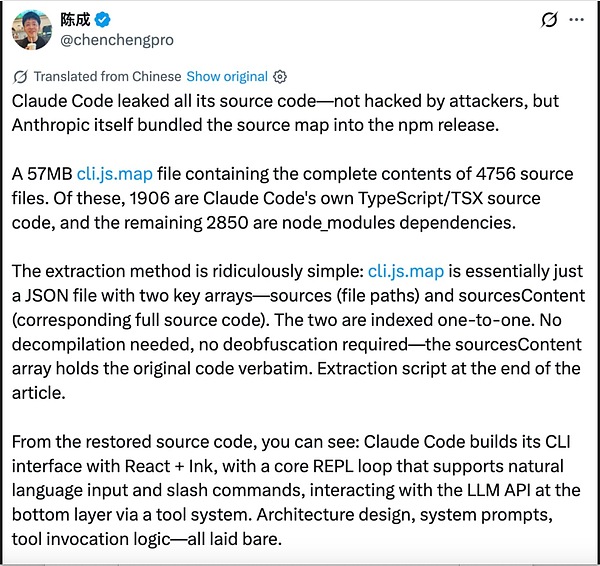

더 많은 트위터 사용자들의 소식에 따르면, 이번 사건은 「해킹 공격이 아니라 Anthropic이 npm에 배포할 때 소스 맵을 프로덕션 버전에 함께 포함시킨 것」이라고 합니다.

이번 유출은 약 57MB 크기의 cli.js.map 파일에서 비롯되었으며, 이 파일에는 4756개의 소스 파일 전체 내용이 포함되어 있습니다: 이 중 1906개는 Claude Code 자체의 TypeScript/TSX 소스 코드이며, 나머지 2850개는 node_modules 의존성에서 비롯된 것입니다.

더 중요한 점은, 추출하는 데 거의 아무런 장벽이 없다는 것입니다. cli.js.map은 본질적으로 단순한 JSON 파일이며, 핵심은 두 개의 배열로 구성됩니다:

sources: 파일 경로 목록

sources: 파일 경로 목록

이 두 배열은 일대일로 대응하며, 인덱스에 따라 매칭됩니다. 즉, 디컴파일이나 디오브스큐어링이 필요 없으며, sourcesContent에는 원본 소스 코드의 문자 단위 내용이 이미 직접 저장되어 있습니다. 간단한 스크립트만으로도 일괄 복원할 수 있습니다.

이렇게 복원된 코드에서 Claude Code의 전체 아키텍처를 명확하게 확인할 수 있습니다:

CLI 인터페이스는 React + Ink 기반으로 구축됨

핵심은 자연어 입력과 슬래시 명령어를 지원하는 REPL 루프

저층에서는 일련의 툴 시스템을 통해 대규모 모델 API와 상호작용합니다

아키텍처 설계, 시스템 프롬프트, 도구 호출 로직 등 핵심 구현 세부 사항이 모두 공개되어 있습니다.

이미지 출처: https://x.com/chenchengpro/status/2038904406406476195

현재 GitHub, Hacker News, Reddit 등의 커뮤니티에서 사람들은 이 코드를 꼼꼼히 '감상'하며, Anthropic이 공개할 의도가 없었던 비밀들을 꽤 많이 파헤치고 있다.

예를 들어직원 전용 '언더커버 모드'(Undercover Mode) —— 시스템이 사용자가 Anthropic 내부 직원이며 공개된 GitHub 저장소를 조작하고 있음을 감지하면, 이 모드가 자동으로 활성화됩니다. 이 모드의 역할은 모든 AI 생성 코드의 흔적과 소유자 정보를 지우는 것이며, 시스템 프롬프트에서 대형 모델에게 '당신의 신원을 노출하지 말라'고 명시적으로 요구합니다. 더 놀라운 점은, 코드 내에 이 기능을 강제로 비활성화하는 스위치가 없다는 것입니다.

「이스터 에그」 전자 반려동물(Buddy System)—— 개발자는 코드 속에 Buddy라는 이름의 시스템을 숨겨두었습니다. 이 시스템에는 18종의 다양한 가상 반려동물(오리, 용, 그리고 Anthropic 내부에서 매우 좋아하는 카피바라 등)이 포함되어 있습니다. 이 반려동물들은 심지어 “1% 드랍률”이라는 희귀도 설정, 꾸밀 수 있는 모자, 그리고 5가지 속성(디버깅 능력, 인내심, 혼돈 수치, 지혜, 독설)까지 갖추고 있습니다. 회사 내부의 “정보 유출 방지 스캐너”가 그들이 본업에 소홀히 하고 있다는 사실을 알아채지 못하도록, 개발자들은 고의로 String.fromCharCode()를 사용하여 반려동물 이름의 문자열을 난독화했습니다.

KAIROS 백그라운드 데몬 메커니즘 —— 현재의 Claude Code는 여전히 ‘발로 차면 움직이는’ 명령줄 도구이지만, 유출된 코드는 Anthropic의 다음 단계 야망을 드러냈습니다. 바로 에이전트를 항상 온라인 상태로 유지하는 것입니다. 코드에는 Feature Flag(빌드 플래그)로 숨겨진 기능 모듈이 포함되어 있으며, 코드명은 KAIROS입니다. 이는 자동화된 백그라운드 데몬 모드(Daemon mode)입니다. 일단 활성화되면 에이전트는 백그라운드 세션 기능을 갖추게 되어 GitHub의 웹훅을 직접 구독할 수 있습니다(예를 들어 새로운 오류가 발생하면 백그라운드에서 스스로 수정을 시작합니다). 더 흥미로운 점은, 유휴 상태에서 장기 기억을 압축하고 공고히 하는 데 사용되는 "dream"(꿈)이라는 메모리 정리 메커니즘이 포함되어 있다는 것이다.

신비로운 「카피바라」(Capybara) 모델 —— 실제로 카피바라 모델이 존재합니다. 유출된 코드 주석에서 미공개 모델 코드명 "Capybara"가 여러 번 등장했습니다(최근 유출된 내부 문서에 따르면 공식 명칭은 Claude Mythos이며, Opus보다 상위 단계에 위치한 차세대 고성능 모델이라고 합니다). 유출된 코드에는 capybara-fast 버전에 대한 정보와, 해당 모델이 '허위 주장을 할 때(making false claims)'의 내부 디버깅 기록이 포함되어 있습니다.

감정 모니터링 —— 코드 하층부의 텔레메트리(Telemetry) 시스템에 따르면, Anthropic은 개발자의 '좌절감'을 매우 중요하게 여기는 것으로 나타났다. 이 시스템은 사용자가 터미널에서 Claude에게 욕설을 하는지, 그리고 'continue'를 연속으로 입력하는 빈도(일반적으로 모델의 출력 중단으로 인한 짜증스러운 행동)를 특별히 추적한다.

이후 Anthropic은 문제를 인지하고 소스 맵을 제거했으며, GitHub의 소스 코드 추출용 저장소도 DMCA 요청으로 삭제되었습니다. 하지만 초기 npm 패키지가 이미 캐시 및 미러링된 상태라, 해당 소스 코드는 이미 커뮤니티에 널리 퍼져 있어 완전히 회수하기는 어렵습니다.

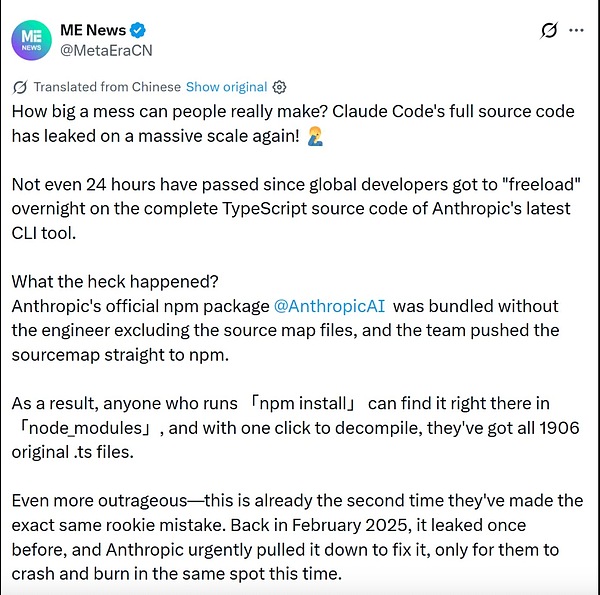

또한 일부 네티즌들은 이번이 Anthropic이 저지른 두 번째 저급 실수라고 지적했습니다. 이미 2025년 2월에도 한 번 유출된 적이 있었는데, 당시 Anthropic은 긴급하게 삭제하고 수정한 바 있습니다. 그런데 이번에는 또다시 같은 곳에서 실수를 저질렀습니다.

현재 GitHub에는 이미 여러 개의 완전한 미러 저장소(예: leeyeel, dnakov, ghuntley 등)가 등장했으며, 소스 코드는 체계적으로 정리되어 있어 누구나 직접 연구하거나 포크할 수 있다.

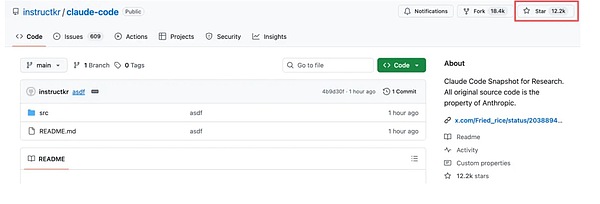

불과 한 시간 만에, Claude Code '클론' 프로젝트 중 하나의 GitHub 프로젝트 팔로워 수가 12k를 돌파했으며, 포크 수는 18k를 돌파했습니다.

프로젝트 주소: https://github.com/instructkr/claude-code

이번 Claude Code 유출 사건에 대해 누군가는 농담조로 말했다 「이건 역사상 최고의 생일 선물이다.」

이번 Claude Code 유출은 사실상 오픈소스화된 셈이며, 이 유명 AI 기업의 핵심 제품이 사람들에게 훤히 드러나게 되었습니다. 업계 입장에서는 많은 부분에서 어느 정도 참고할 만한 자료가 생겼다고 볼 수 있다.

이제 업계 최정상 AI 기업의 '모범 사례'가 모든 이의 눈앞에 직접 펼쳐졌다. 어떻게 컨텍스트 압축을 수행할까? 에이전트의 장기 기억은 어떻게 관리할까? MCP 프로토콜은 어떻게 안전하게 스케줄링할까? 예전에는 다소 비밀스러웠던 이러한 내용들에 대해 이제 공개된 참고 자료가 생겼다.

아마 며칠 뒤면 각 회사의 에이전트가 대규모 버전 업데이트를 맞이해도 전혀 이상하지 않을 것이다.

JinseFinance

JinseFinance

JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance Weatherly

Weatherly Weatherly

Weatherly JinseFinance

JinseFinance JinseFinance

JinseFinance JinseFinance

JinseFinance