本章は、マリオ、ベオシン調査チーム、ドニー・ティアン

![]()

Beosin Alertのモニタリングとアラートによると、2024年第1四半期。src="https://img.jinse.cn/7202821_image3.png">

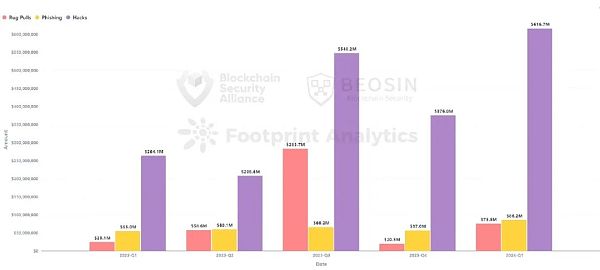

ベオシン・アラートのモニタリングとアラートによると、2024年第1四半期は、ハッキング、フィッシング詐欺、Project Rug Pullsの影響を受けたWeb3ドメインの数が大幅に増加しています。ハッキング、フィッシング詐欺、プロジェクト側の引き抜きによる2024年第1四半期のWeb3スペースの損失総額は、7億7800万ドルに達しました。39件の大規模な攻撃があり、総損失額は約6億1,700万ドル、43件のプロジェクト側のラグ・プルがあり、総損失額は約7,550万ドル、フィッシング詐欺があり、総損失額は約8,624万ドルでした。

2024年第1四半期の損失総額は約7億7800万ドルで、前年同期比で約126%、前四半期比で約72%増加した。ハッキング事件による損失額は、2023年のどの四半期よりも高くなっています。

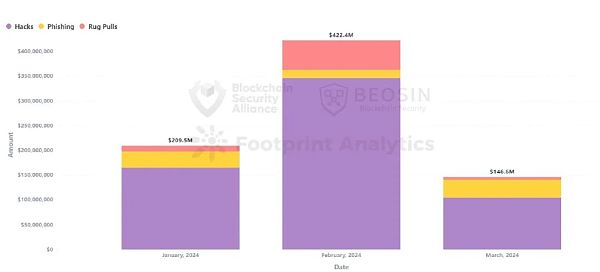

2024年第1四半期では、2月が損失総額4億2200万ドルで最も多い月でした。

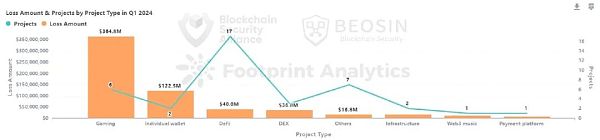

攻撃されたプロジェクトの種類から。初めて、ゲームプラットフォームが最も標的とされた攻撃のタイプであり、Web3のゲームプラットフォームに対する6件の攻撃により、3億6500万ドルの損失が発生しました。

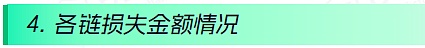

チェーン別の損失では、イーサリアムが引き続き最も損失が大きく、攻撃も多いチェーンで、イーサリアムに対する18の攻撃により、全体の55.4%にあたる3億4200万ドルの損失が発生しました。

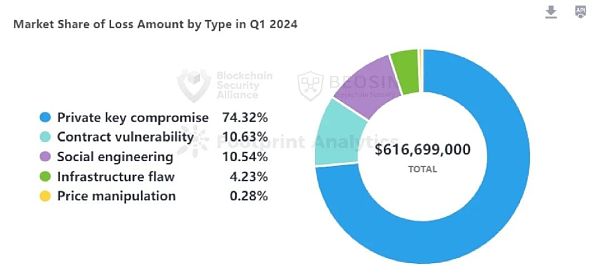

攻撃手法では、この四半期に13件の秘密鍵の漏洩があり、被害総額の74.3%にあたる4億5800万ドルを占め、被害額の割合が最も高い攻撃タイプとなっています。

資金の流れに関しては、今四半期、盗まれた資産のほとんどが凍結・回収されました。約3億300万ドル(49.2%)の盗難資金が凍結され、7,945万ドル(12.9%)の盗難資金が回収されました。

39 ;major攻撃による被害総額は 60 billion 1億67 millionドル

2024年第1四半期にBeosin Alertが監視したWeb3空間におけるmajor攻撃は合計39件で、被害総額は6億1670万ドルでした。被害総額は6億1670万ドルに達した。損害額が1億ドルを超えるセキュリティインシデントが2件、1,000万ドルから1億ドルの範囲の損害が5件、100万ドルから1,000万ドルの範囲の損害が21件でした。

1000万ドル以上の損失を出した攻撃(金額の大きい順):

● PlayDapp - 2.9 .billion

攻撃:秘密鍵流出 チェーンプラットフォーム:イーサリアム

2月9日、ブロックチェーンゲーブロックチェーンゲームプラットフォームPlayDappが攻撃され、ハッカーアドレスは36.5 000米ドルに相当する2億プラトークンを鋳造した。PlayDappがハッカーとの交渉に失敗した後、ハッカーは2月12日に2億5390万ドル相当の15億9000万PLAトークンを鋳造し、資金の一部をGate.io取引所に送金した。プロジェクトはPLA契約を停止し、PLAトークンをPDAトークンに移行した。

● Chris Larsen (Ripple 共同創設者) - $112 百万

攻撃:秘密鍵の漏洩 チェーンプラットフォーム:XRP

1月31日、リップル共同創業者のクリス・ラーセン氏は、4つのウォレットがハッキングされ、総額約1億1200万ドルが盗まれたと発表しました。

● Munchables - $62.3 million

リップル社のチームは、攻撃者によって盗まれた420万ドル相当のXRPの凍結に成功しました。

攻撃:ソーシャルエンジニアリングチェーンプラットフォーム:Blast

3月26日、BlastベースのWeb3ゲームプラットフォームであるMunchablesが攻撃を受け、約6250万ドルの損失を被った。この攻撃は、BlastベースのWeb3ゲームプラットフォーム「Munchables」に対する大規模な攻撃であった。このプロジェクトが攻撃を受けたのは、北朝鮮のハッカーを開発者として雇ったためと疑われている。その後、盗まれた資金はすべてハッカーによって返却されました。

● FixedFloat - 26.1 000 USD

攻撃:セキュリティ。構造的脆弱性 チェーンプラットフォーム:イーサリアム

2月17日、暗号取引所FixedFloatは約26.1 000万ドルの損失を伴う攻撃を受け、ハッカーは盗まれた資金の大半をeXch取引所に送金していた。2月20日、FixedFloatは、今回の攻撃は「当社の従業員によるものではなく、当社のセキュリティ構造の脆弱性によって引き起こされた外部からの攻撃である」と発表した。

● Curio Ecosystem - $16 000,000

攻撃方法:契約書交換。">Attack: contract vulnerability - access control vulnerability Chain platform: Ethereum

3月23日、RWAインフラであるCurio Ecosystemが攻撃を受け、約16 万ドルの損失が発生した。

● Somesing - 11,580,000 USD

攻撃:秘密鍵公開チェーンプラットフォーム:Klaytn

1月27日、韓国のソーシャル音楽サービス「Web3」への攻撃により、7億3000万のネイティブトークンSSX(1158万ドル相当)が失われました。

● Jihoz.ron (Ronin共同創設者) - $10 000,000

1月27日、韓国のソーシャル音楽サービス「Web3」が攻撃され、7億3000万ネイティブトークンのSSX、1158万ドル相当が失われた。align: left;">攻撃:秘密鍵流出チェーンプラットフォーム:Ronin

2月23日、Roninの共同設立者であるjihoz.ronは、秘密鍵の流出により2つのアドレスで約10 000,000ドルを失った。

ゲームプラットフォームとしてデビュー。

当四半期で最も損失が大きかったのはゲームプラットフォームで、Web3ゲームプラットフォームに対する6件の攻撃により、全攻撃の59%にあたる3億6500万ドルの損失が発生しました。初めて、ゲームプラットフォームは攻撃された最も高額なプロジェクトタイプでした。

2番目に被害額が多かったのは、個人の財布でした。個人の財布が盗まれた2件の被害額は1億2250万ドルでした。どちらの個人ウォレット盗難も、有名なプロジェクト当事者(Ripple AssociatesとRonin Associates)の共同設立者でした。

39件のハッキングのうち、合計17件、つまり約43.6%がDeFi空間で発生しました。これらの17のDeFi攻撃は、合計3996万ドルの損害をもたらし、これはあらゆるプロジェクトタイプの中で3番目に高いものでした。

攻撃された他のプロジェクトタイプには、DEX、インフラ、決済プラットフォーム、Web3音楽プラットフォームなどがありました。

イーサリアム(Ethereum)とは、イーサリアム(Ethereum)とイーサリアム(Ethereum)をつなぐチェーンです。イーサリアムは最も損失額が大きく、攻撃も多いチェーン

2023年時点でも、イーサリアムは最も損失額の多いパブリックチェーンです18。イーサリアムへの攻撃は、全体の55.4%にあたる3億4,200万ドルの損失をもたらしました。

2番目に高額なパブリックチェーンはXRPでした。2番目に損失額が多かったのはXRPで、リップル社の共同創設者であるクリス・ラーセン氏のウォレットが盗まれたことによるものです。

損失額第3位のパブリックチェーンはBlastでした。Blastチェーンに対する3回の攻撃により、合計6750万ドルの損失が発生しました。ブラストチェーンは、損失額で主要な新興パブリックチェーンの中で1位となりました。

今期、BNBチェーンで発生した大規模なセキュリティ・インシデントはわずか4件、損失額は約801万ドルで、2023年と比べて損失額、件数ともに大幅に減少しています。

損失の74.3%は秘密鍵の漏洩によるものでした。

当四半期には13件の秘密鍵の漏洩があり、被害額は4億5800万ドルで、攻撃による被害総額の74.3%を占めました。2023年と同様、秘密鍵の漏洩はすべての攻撃タイプの中で最も被害額が大きい。より大きな損失をもたらした秘密鍵漏洩は、PlayDapp(2億9000万ドル)、Rippleの共同創設者Chris Larsen(1億1200万ドル)、Somesing(1158万ドル)、Roninの共同創設者Jihoz.ron(10 万ドル)でした。

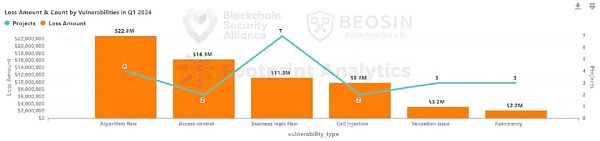

39件の攻撃のうち21件は、契約上の脆弱性を悪用したものだった。39件中21件が契約上の脆弱性を悪用したもので、損失総額は6,556万ドル(約65億円)で第2位でした。

3番目に被害額の大きかった攻撃はソーシャルエンジニアリング攻撃でした。3つのソーシャルエンジニアリング攻撃により、約6,500万ドルの損失が発生しました。

脆弱性の内訳によると、損失をもたらした脆弱性のトップ3は、アルゴリズムの欠陥(2,278万ドル)、アクセス制御の脆弱性(1,632万ドル)、ビジネスロジックの脆弱性(1,128万ドル)でした。最も頻度の高い脆弱性はビジネスロジックの脆弱性で、21件の契約脆弱性攻撃のうち7件がビジネスロジックの脆弱性でした。

Atom Asset (AAX) アンチマネーロンダリング(AML)分析を回避する

最近、廃業した香港の取引所Atom Asset (AAX) は、マネーロンダリング防止(AML)規制を回避するために、ウォレットから様々な分散型取引所や集中型プラットフォームに資金を移動し始めたとされています。AAXの取引所ウォレットが関与する最後の既知の取引は、発見される前の2023年10月と2022年11月に発生した。破綻前、AAXは香港最大の暗号通貨取引所の1つで、2 万人以上のユーザーを抱えていました。

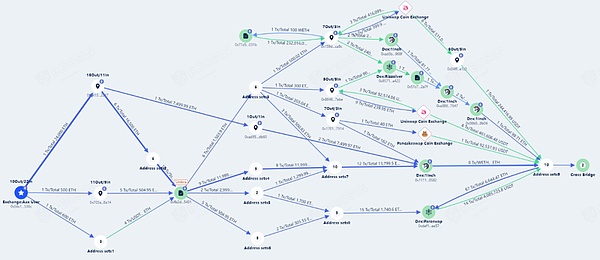

Beosinチームの分析によると、2024年1月29日以降、AAX取引所はその取引所ウォレットから25,100ETHを外部に送金し始めたことが判明しました。7400万ドル以上の現在の価格の変換に応じて資金の転送。

AAX取引所の内と外

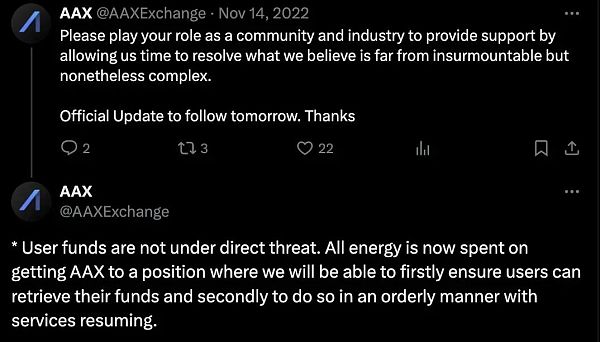

2022年11月13日、暗号通貨取引所FTXが破産を申請したわずか2日後、AAXもカウンターパーティーリスクの暴露により、引き出しを停止し、口座を清算した。AAXは、カウンターパーティ・リスクへのエクスポージャーを理由に、出金を停止し、すべてのソーシャル・チャンネルを削除した。当初、AAXはこの凍結を悪意ある攻撃の疑いに対するセキュリティ対策によるものだとしていた。

2022年11月15日、AAXは以下の声明を発表した。取引所は2022年11月15日、プラットフォームのメンテナンスが必要であり、出金停止に加え、デリバティブの自動清算を行うとの声明を発表した。AAXはその後、プラットフォームの運用とソーシャルメディアの更新を停止した。

そしてここからが怪しいところです。AAX Exchangeのウォレットがアクティブになり始め、AMLツールによる認識と監視を避けるために、多額の資金が他のアドレスに送金され始めました!

link: https://etherscan.io/address/0x56c1319b31a5316a327bd889d58c8633b204536c

AAX取引所イベント・オンチェーン資金調達分析

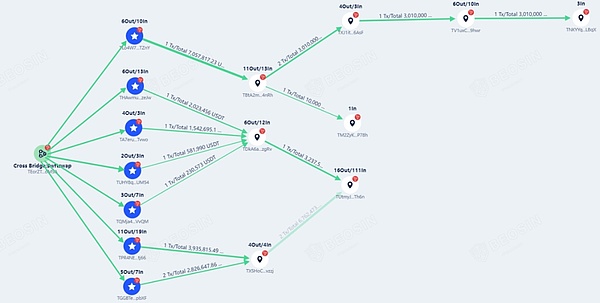

BeosinのKYT AML分析プラットフォームは、AAX取引所ウォレットにおける最近のオンチェーン活動の詳細な調査を実施し、多くの危険な活動を特定しました。まず、25,100 ETHがすべて送金され、運営者は資金洗浄のために、ETHの一部をUSDTに変換し、クロスチェーンブリッジを介して別のブロックチェーンに資金を送金するというさまざまな手段に訴えました。

Beosin KYTアンチマネーロンダリングプラットフォーム

このケースでは、資金のほとんどがトロン・ブロックチェーンに送金され、いくつかのアドレスを経由した後、いくつかのアドレスに送金されずに落ち着きました。この行動は、AMLを回避し、資金の真の出所と行き先を隠そうとする明らかな試みを示しています。

Beosin KYTアンチマネーロンダリングプラットフォーム

香港警察は詐欺に対して迅速に行動し、AAXに関連して2人を逮捕しました。

AAX取引所は、分散型取引所、暗号通貨取引所、クロスチェーンブリッジなどの技術的ツールを使い、資金の流れの経路や出所を難読化しようとしている。これは、規制当局やAML分析プラットフォームにとって大きな課題となります。

盗まれた資産のほとんどが凍結され、回収された

。凍結され、回収されたBeosinKYTアンチマネーロンダリングプラットフォームの分析によると、2024年第1四半期に盗まれた資金のうち、約3億300万ドル(49.2%)が凍結され、7,945万ドル(12.9%)が回収された。この割合は2023年よりも大幅に高い。

盗まれた資金のうち約1億550万ドル(約17%)が取引所に送金された。取引所、つまり約17.1%である。これは、2023年と比較して、今年ハッカーによって取引所に送金された盗難資金の割合が大幅に増加したことを意味する。これは、マネーロンダリング防止とコンプライアンスに対する取引所への要求をより大きくするものである。

合計3,012万ドル(4.9%)が暗号通貨ミキサーに送金された:2,990 万ドルがトルネードキャッシュに、21万6,000ドルがその他のミキサーに。昨年と比較して、2024年の第1四半期は、コインミキサーを通じて洗浄された盗難資金が大幅に減少しました。

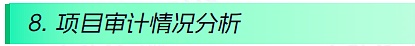

監査されたプロジェクト当事者。割合の増加

39件のうち、12件は監査なし、24件は監査あり。監査を受けた当事者の割合は、2023年よりもわずかに高くなっており、Web3業界全体のプロジェクト当事者によるセキュリティへの注目が高まっていることを示しています。

監査を受けていない12件のインシデントのうち、8件(66%)が契約によるものでした。違反はインシデントの8件(66.7%)を占めた。対照的に、契約の脆弱性は、監査を受けた24件のプロジェクトのうち13件(54.2%)を占めた。これは、監査がプロジェクトのセキュリティをどの程度改善できるかを示している。

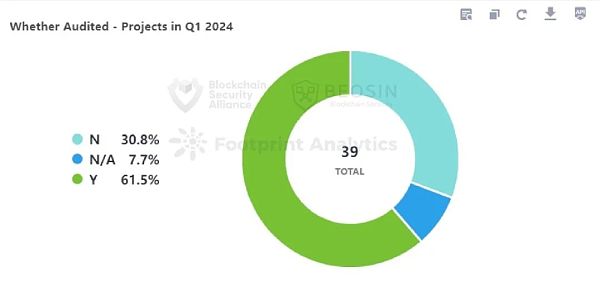

43 cases of

2024年第1四半期には、合計43件のプロジェクト側のラグ・プル・インシデントが監視され、75.百万ドルであった。

損失額上位5位は、Bitforex(5650万ドル)、Hector Network(270万ドル)、MangoFarm(200万ドル)、OrdiZK(140万ドル)でした、RiskOnBlast(130万ドル)。5つのRug Pullイベントは、イーサリアム、Fantom、Solana、Blastチェーンに広がっていました。

イーサリアムチェーンでのRug Pullの総額は5,968,000米ドルでした。イーサリアムチェーン上のRug Pullsの総額は5,968万ドルに達し、損失総額の79%を占めました。 29件のRug PullsがBNBチェーン上で発生し、イベント総数の67.4%を占めました。

前四半期と比較すると、2024年第1四半期はハッキング、フィッシング詐欺、プロジェクト側の引き抜きによる損失総額は7億7800万ドルと大幅に増加した。今四半期の通貨価格の上昇は、総額の増加にいくらか影響を及ぼしましたが、全体的には、Web3セキュリティ分野の状況は引き続き暗いものとなっています。

今期最も被害をもたらした攻撃のタイプは秘密鍵の漏洩で、損失額の約74.3% が秘密鍵の漏洩によるもので、この傾向は2023年のデータと一致しています。プロジェクトの種類を見ると、秘密鍵の漏洩は、ゲームプラットフォーム、DeFi、個人ウォレット、インフラ、NFT、決済プラットフォーム、ゲームプラットフォーム、データストレージプラットフォームなど、Web3のすべての分野で発生しています。すべてのWeb3プロジェクト関係者/個人ユーザーは、秘密鍵をオフラインで保管すること、マルチ署名を使用すること、サードパーティ・サービスを注意して使用すること、特権を持つ従業員に対して定期的なセキュリティ・トレーニングを実施することに警戒する必要があります。

今四半期、資産のほとんどが凍結・回収されましたが、これは世界的な規制システムの改善とマネーロンダリング防止への取り組みの強化の表れです。また今四半期は、ハッカーによって取引所に送金された盗難資金の割合が大幅に増加したため、取引所はハッキングを適時に認識し、資金凍結やフォレンジックの実施において法執行機関やプロジェクト関係者と積極的に協力する必要がありました。取引所と法執行機関、プロジェクト・パートナー、セキュリティ・チームの協力はすでに大きな成果を上げており、今後さらに多くの盗まれた資金が回収されるものと思われます。

今四半期の39件の攻撃のうち、契約上の脆弱性の悪用はまだ21件あり、プロジェクト所有者は本稼働前に専門のセキュリティ会社に監査を依頼することをお勧めします。

Hui Xin

Hui Xin Hui Xin

Hui Xin Aaron

Aaron Davin

Davin Kikyo

Kikyo Catherine

Catherine Hui Xin

Hui Xin Kikyo

Kikyo Hui Xin

Hui Xin Hui Xin

Hui Xin Hui Xin

Hui Xin