Shaw.AI,金色财经

北京时间4月2日,Solana生态头部衍生品交易平台Drift Protocol发生重大安全事件,链上数据确认损失超2.85亿美元,成为该生态中继2022年Wormhole桥攻击后规模最大的DeFi安全事件之一。结合此次事件及行业常见安全疑问,整理以下FAQ,帮大家理清DeFi安全核心痛点、攻击逻辑及防护方法。

Q1:Drift Protocol此次被盗的核心原因是什么?并非合约代码漏洞吗?

此次被盗的核心原因并非智能合约代码漏洞,而是社会工程攻击+权限劫持+技术工具滥用的复合型攻击,本质是“人的失守”而非“代码的失守”。具体来说,攻击者通过社会工程手段,诱导Drift安全委员会2名多签成员预签名恶意交易,再利用Solana的durable nonce(长期有效预签名)功能,触发交易夺取管理员权限,随后篡改预言机、解除提现风控,用假抵押品套取真实资产,全程仅用12分钟便完成攻击。值得注意的是,Drift此次新迁移的2/5多签机制未设置时间锁,权限转移可瞬间生效,成为攻击成功的关键漏洞之一。

Q2:此次被盗涉及哪些资产?损失规模为何能达到2.85亿美元?

此次攻击涉及Drift多个核心资金池,包括JLP Delta Neutral、SOL Super Staking及BTC Super Staking等,被盗资产涵盖多类加密资产:其中4170万枚JLP代币价值约1.55亿美元,USDC约6040万美元,cbBTC约1130万美元,wBTC约440万美元,SOL及其他资产约5430万美元,累计损失超2.85亿美元。损失规模巨大的核心原因的是,攻击者夺取管理员权限后,将USDC/SOL等5个市场的提现阈值从5亿级上调至500万亿级,彻底关闭风控,批量清空了近20个金库,且攻击筹备周密(耗时3周),未被及时发现。

Q3:被盗资金最终流向了哪里?是否有部分资金被追回?

被盗资金的流向清晰且隐蔽,整体路径为:Drift协议金库 → Jupiter平台兑换为稳定币 → 通过Wormhole、CCTP等跨链桥转移至以太坊网络 → 部分资金转入Tornado Cash等混币工具,用于掩盖资金轨迹。目前已知Circle已冻结约400万美元的被盗USDC,其余资金暂未被追回,链上特征显示,此次攻击嫌疑指向朝鲜Lazarus Group(多家安全公司初步判断)。

Q4:Drift Protocol项目方及Solana生态有何应对措施?

事件发生后,Drift项目方第一时间采取应急措施:暂停协议存提款功能,成立专项调查组排查攻击细节,承诺对受损用户进行补偿,并宣布将重构多签机制与权限管理体系。Solana基金会也明确表态,此次事件属于社工攻击与运维失误,并非Solana链本身或协议代码漏洞导致。同时,Solana生态已开始推动行业规范,要求相关项目强化多签安全、限制durable nonce使用场景。

Q5:此次事件与2022年Wormhole桥3.26亿美元攻击有何区别?

两者虽均为Solana生态重大DeFi攻击,但核心差异显著:Wormhole攻击属于智能合约代码漏洞攻击,攻击者利用合约签名验证逻辑缺陷,伪造存款证明铸造假wETH,最终盗走3.26亿美元,根因是代码设计缺陷;而Drift攻击属于权限与操作安全漏洞攻击,核心是社工骗签、多签无时间锁、权限滥用,根因是治理与操作层面的疏忽,两者也共同反映出Solana生态在DeFi安全治理上的薄弱环节。

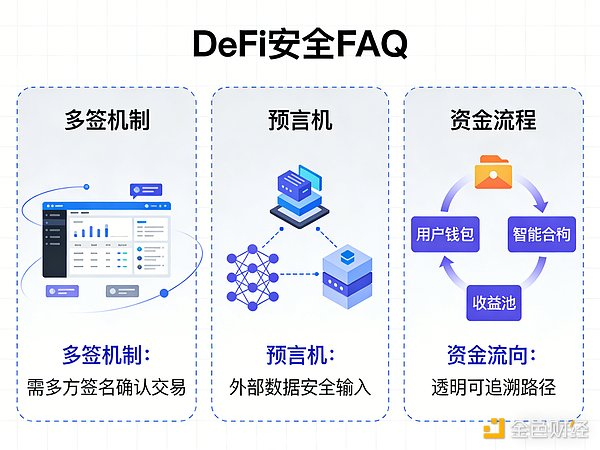

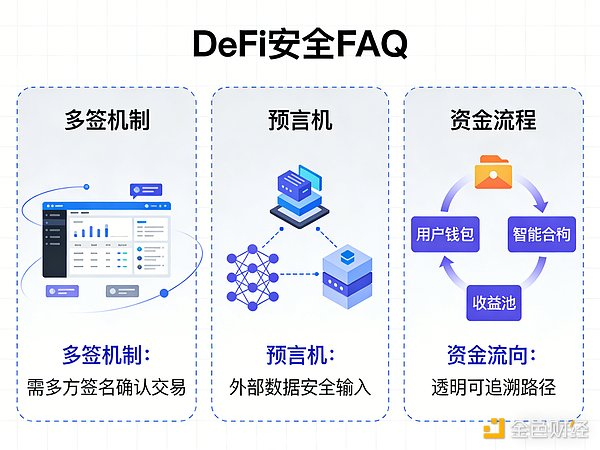

Q6:什么是多签机制?为何多签也会出现安全问题?

多签(多重签名)是DeFi项目常用的安全机制,指需要2个或多个签名者共同授权,才能完成资产转移、权限修改等关键操作,常用于项目国库、资金池的管理,初衷是分散风险、避免单点故障。但多签并非“绝对安全”,此次Drift事件就暴露了多签的核心隐患:一是签名者身份验证存在漏洞,易被社工攻击诱导签恶意交易;二是多签设置不合理(如无时间锁),权限转移无挽回窗口;三是操作流程不规范,缺乏严格的交易审核机制,这些都可能让多签机制沦为“形式化安全”。此外,若多签合约存在后门逻辑,或签名者私钥被窃取,也会导致安全事件发生。

Q7:durable nonce是什么?为何会被攻击者利用?

durable nonce是Solana区块链的一项合法功能,主要用于方便硬件钱包离线签名,允许用户预先签名交易,且签名长期有效,无需每次操作都在线验证。但这一功能被攻击者“武器化”,成为此次攻击的关键工具——攻击者提前3周创建多个durable nonce账户,诱导多签成员预签名恶意交易,随后在合适时机触发签名,无需再次获得授权即可完成权限转移,相当于“提前埋下伏笔”,隐蔽性极强。

Q8:预言机操纵是常见DeFi攻击手段吗?如何防范?

是的,预言机作为DeFi的“数据心脏”,负责将链下价格数据传入链上,是攻击者的重点目标之一,此次Drift攻击就涉及预言机操纵。攻击者部署假代币CVT,通过刷量制造虚假价格,骗过预言机,再将假代币作为抵押品,套取协议内的真实资产。这类攻击的核心漏洞是预言机单一数据源或弱校验机制。防范方法主要包括:采用多源预言机交叉验证(如结合Chainlink、Band Protocol等),设置价格异常熔断机制(如价格波动超20%自动暂停功能),对抵押品的真实性、流动性进行严格校验,避免单一假资产成为“合法抵押”。

Q9:普通用户如何判断DeFi项目的安全性?避免踩坑?

结合此次Drift事件,普通用户可从5个维度判断DeFi项目安全性,规避安全风险:

查看权限与多签设置:确认项目是否采用多签机制,是否设置时间锁(避免权限瞬间转移),多签签名人数与审核流程是否合理;

核查合约审计报告:优先选择经过CertiK、SlowMist等权威机构审计,且审计报告无重大漏洞的项目,避免使用未审计或审计存疑的项目;

关注预言机与风控:了解项目预言机的数据源是否多元,是否有完善的风控机制(如提现限额、抵押品校验);

警惕高风险功能:对使用durable nonce、无限制授权等功能的项目保持谨慎,了解其安全防护措施;

分散投资与风险控制:不要将所有资产存入单一DeFi协议,避免过度追求高收益而忽视安全,同时关注项目官方动态,及时响应安全预警。

Q10:除了此次的攻击类型,DeFi还有哪些常见的安全风险?

DeFi行业的安全风险多样,除了“社工+权限劫持”,还有以下几类常见风险:

合约代码漏洞:如重入攻击、闪电贷攻击、逻辑漏洞等,90%的开发者都曾踩过相关坑,2022年Mango Markets就因闪电贷攻击损失1.1亿美元;

钓鱼攻击:攻击者通过仿冒官方网站、伪造广告(如谷歌搜索广告)、发送钓鱼链接等方式,诱导用户连接钱包、授权恶意合约,窃取资产,2025年Aave就曾遭遇大规模谷歌广告钓鱼攻击;

私钥与授权风险:用户私钥泄露、钱包无限授权,或多签签名者私钥被窃取,都可能导致资产被盗;

项目方跑路:部分DeFi项目缺乏实际落地场景,仅靠营销吸引资金,最终卷款跑路,导致用户资产损失。

Q11:若DeFi项目发生安全事件,用户该如何减少损失?

若遇到DeFi项目被盗等安全事件,用户可采取3步减少损失:

立即止损:停止向该项目存入任何资金,撤销钱包对该项目的所有授权,避免资产进一步流失;

留存证据:保存好自己的交易记录、钱包地址、资产流水等,关注项目方发布的补偿公告,按要求提交受损证明;

关注官方动态:跟进项目方的调查进度与补偿方案,同时联系安全机构(如PeckShield、慢雾科技),提供相关信息,协助追踪被盗资金。

Q12:此次Drift事件对DeFi行业有何长远影响?

此次事件将推动DeFi行业强化安全治理,尤其是Solana生态,主要影响集中在4个方面:一是多签机制标准化,强制要求多签设置时间锁、完善签名审核流程,避免权限滥用;二是规范durable nonce等功能的使用,推行白名单制度,限制其使用场景;三是强化预言机安全,多源校验、价格熔断成为行业标配;四是提升行业对社工攻击的重视,项目方将加强核心成员的安全培训,完善身份验证机制。同时,此次事件也会让用户和项目方更加理性,不再盲目迷信“多签=安全”,将安全意识融入项目治理与用户操作的每一个环节。

总结

DeFi的核心魅力在于去中心化、高流动性与高收益,但安全始终是其发展的生命线。Drift Protocol 2.85亿美元被盗事件,再次警示我们:DeFi安全不仅依赖代码的严谨性,更依赖治理机制的完善、操作流程的规范,以及对“人”的安全管理。对于项目方而言,需摒弃“形式化安全”,筑牢权限管理、风控校验、审计监督三道防线;对于普通用户而言,需摒弃侥幸心理,掌握基础安全知识,谨慎选择项目,才能在DeFi的浪潮中守护好自己的资产。

Alex

Alex