المصدر: Elliptic؛ ترجمة: Golden Finance xiaozou

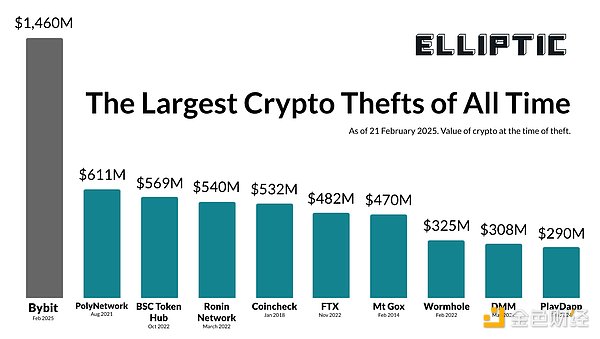

في 21 فبراير 2025، تعرضت Bybit، وهي بورصة للعملات المشفرة يقع مقرها الرئيسي في دبي، لسرقة ما يقرب من 1.46 مليار دولار أمريكي من الأصول المشفرة. وتشير التقارير الأولية إلى أن المهاجمين استخدموا البرمجيات الخبيثة لخداع البورصات للموافقة على المعاملات التي تحول الأموال إلى حسابات اللصوص.

هذه هي أكبر عملية سرقة للعملات المشفرة حتى الآن، حيث تجاوزت بكثير مبلغ 611 مليون دولار الذي سُرق من Poly Network في عام 2021 (تم إرجاع معظم الأموال في هذه الحالة في النهاية من قبل المتسللين). في الواقع، من المؤكد تقريبا أن هذه هي أكبر عملية سرقة في التاريخ، وهي الرقم القياسي الذي كان يحمله في السابق صدام حسين، الذي سرق مليار دولار من البنك المركزي العراقي عشية حرب العراق عام 2003.

قامت شركة Elliptic بتحليل مجموعة متنوعة من العوامل، بما في ذلك تحليل مسار غسيل الأموال للأصول المشفرة المسروقة، وتوصلت إلى أن العقل المدبر وراء سرقة Bybit هو مجموعة Lazarus من كوريا الشمالية. سرق قراصنة مرتبطون بكوريا الشمالية أكثر من 6 مليارات دولار من الأصول المشفرة منذ عام 2017، ويُزعم أن الأموال استخدمت لتمويل برنامج الصواريخ الباليستية في البلاد.

لقد طورت مجموعة Lazarus قدرات هجومية قوية ومتطورة لا يمكنها فقط غزو المنظمات المستهدفة لسرقة الأصول المشفرة، بل أيضًا غسل الأموال المسروقة من خلال آلاف معاملات blockchain. بعد السرقة، عملت Elliptic على مدار الساعة مع Bybit ومقدمي خدمات العملات المشفرة والمحققين الآخرين لتتبع الأموال المسروقة ومنع تصفيتها. باعتبارها شركة عالمية رائدة في تقديم حلول تبادل العملات المشفرة وفحص المحافظ، فإن برنامج Elliptic ينبه العملاء في جميع أنحاء العالم إلى ما إذا كانوا قد تلقوا أموالاً من السرقة. وقد أدى هذا بشكل مباشر إلى تجميد بعض الأموال المسروقة من Bybit.

عادةً ما تتبع عملية غسيل الأموال لمجموعة لازاروس نمطًا نموذجيًا. الخطوة الأولى هي تحويل جميع الرموز المسروقة إلى أصول blockchain "أصلية" مثل ETH. يرجع ذلك إلى أن الرموز لها جهات إصدار يمكنها، في ظروف معينة، "تجميد" المحافظ التي تحتوي على أصول مسروقة، في حين لا توجد سلطة مركزية يمكنها تجميد ETH أو Bitcoin.

هذا هو بالضبط ما حدث في الدقائق التي أعقبت سرقة Bybit، حيث تم استبدال مئات الملايين من الدولارات من الرموز المسروقة مثل stETH وcmETH مقابل ETH. وقد استخدم المهاجمون البورصات اللامركزية (DEXs) لتحقيق هذه الغاية، ومن المرجح أن يكونوا حريصين على تجنب تجميد الأصول الذي قد يحدث عند استخدام البورصات المركزية لغسل الأموال.

الخطوة الثانية في عملية غسيل الأموال هي "تقسيم" الأموال المسروقة إلى طبقات في محاولة لإخفاء مسار المعاملات. وتعني شفافية تقنية البلوك تشين أنه يمكن تتبع مسارات هذه المعاملات، ولكن هذه الاستراتيجيات المتعددة الطبقات تعقد عملية التتبع، مما يمنح غاسلي الأموال وقتًا ثمينًا لسحب الأموال. يمكن أن تتخذ عملية التقسيم الطبقي أشكالاً عديدة، بما في ذلك:

نقل الأموال عبر عدد كبير من محافظ العملات المشفرة

استخدام الجسور أو البورصات عبر السلسلة لنقل الأموال إلى سلاسل كتل أخرى

استخدام البورصات اللامركزية أو خدمات مبادلة الرموز أو البورصات للتبديل بين أصول التشفير المختلفة

استخدام "الخلاطات" مثل Tornado Cash أو Cryptomixer

مجموعة لازاروس في المرحلة الثانية من غسيل الأموال حاليًا. في غضون ساعتين من السرقة، تم إرسال الأموال المسروقة إلى 50 محفظة مختلفة، تحتوي كل منها على ما يقرب من 10000 ETH. يتم إفراغ هذه المحافظ بشكل منهجي - اعتبارًا من الساعة 10:00 مساءً بتوقيت UTC في 23 فبراير، تم نقل 10٪ من الأصول المسروقة (التي تبلغ قيمتها الآن 140 مليون دولار) من هذه المحافظ.

بمجرد نقل الأموال من هذه المحافظ، يتم غسلها من خلال مجموعة متنوعة من الخدمات، بما في ذلك بورصات العملات اللامركزية، والجسور عبر السلسلة، والبورصات المركزية. ومع ذلك، أصبحت بورصة العملات المشفرة المسماة eXch وسيطًا تطوعيًا رئيسيًا لغسيل الأموال. تشتهر eXch بالسماح للمستخدمين بتبادل الأصول المشفرة بشكل مجهول، مما أدى إلى استخدامها لتبادل مئات الملايين من الدولارات في الأصول المشفرة من الأنشطة الإجرامية، بما في ذلك السرقات المتعددة التي ارتكبتها كوريا الشمالية. منذ عملية الاختراق، تم تبادل عشرات الملايين من الدولارات من الأصول المشفرة المسروقة من Bybit من خلال eXch. على الرغم من الطلبات المباشرة من Bybit، رفضت eXch حظر النشاط. يتم تحويل ETH المسروقة تدريجيًا إلى Bitcoin من خلال eXch وخدمات أخرى. إذا تم تتبع أنماط غسيل الأموال السابقة، فقد نرى استخدام أدوات الخلط لإخفاء مسارات المعاملات بشكل أكبر. ومع ذلك، قد يكون هذا الأمر صعبًا بسبب الكم الهائل من الأموال المسروقة.

تعد مجموعة لازاروس في كوريا الشمالية الأكثر "احترافية" وامتلاكًا للموارد اللازمة لغسل الأموال المشفرة على الإطلاق، حيث تعمل باستمرار على تكييف تقنياتها للتهرب من تحديد الأصول المسروقة ومصادرتها. منذ دقائق قليلة من سرقة Bybit، عمل فريق Elliptic على مدار الساعة مع Bybit والعملاء والمحققين الآخرين لتتبع هذه الأموال ومنع النظام الكوري الشمالي من الاستفادة منها.

Kikyo

Kikyo

Kikyo

Kikyo Brian

Brian Alex

Alex Alex

Alex Alex

Alex Kikyo

Kikyo Brian

Brian Davin

Davin Brian

Brian Alex

Alex